В прошлом году одна из компаний в сфере кибербезопасности провела эксперимент, в ходе которого сумела удаленно (по беспроводной сети) установить на камеру Canon вредоносное программное обеспечение. В Canon отреагировали незамедлительно, и пообещали исправить эту уязвимость, выпустив со временем прошивки, которые должны будут закрыть данную проблему.

Однако выпущенное ПО Canon исправляло изначально, только систему безопасности у 30 из 33 моделей камер, подверженных этой уязвимости. Таким образом, флагманская Canon EOS R и Canon EOS RP по-прежнему были подвержены риску.

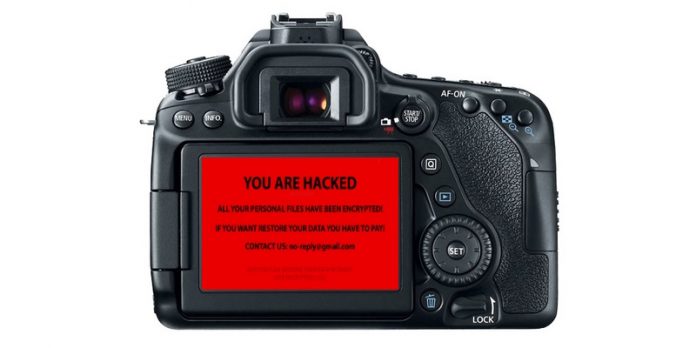

В августе прошлого года было выпущено серьезное предупреждение о кибербезопасности, так как было обнаружено, что 30 камер Canon подвержены критичным уязвимостям через Wi-Fi и USB, что делает их открытыми для заражения с помощью вредоносного ПО, которое действует как вымогатель – шифруя данные и требуя выкуп.

К осени 2019 года, количество потенциально уязвимых камер Canon было увеличено до 33 — их основная проблема – это уязвимость в стандартном протоколе связи. При этом потенциально эта проблема присутствует и у других производителей.

Со своей стороны, компания Canon активно участвовала в этом процессе и выпустила корректирующую прошивку для 30 из затронутых камер, а немного позже были выпущены прошивки и для Canon EOS R, Canon EOS RP и Canon PowerShot G5 X Mark II.

Данная уязвимость была обнаружена фирмой Check Point Software Technologies, специализирующейся в области кибербезопасности. Она же и предупредила Canon о проблеме, затрагивающей ее беззеркальные, зеркальные и компактные камеры. Check Point вначале провела эксперимент на камере Canon EOS 80D. После этого компания выпустила видео, в котором демонстрировалось, как легко использовать «дыры» в стандартном протоколе передачи изображений для заражения камеры и компьютера.

«Любое «умное» устройство, включая камеры, подвержены атакам», — говорит Эяль Иткин, исследователь безопасности в Check Point.

«Камеры, уже давно не просто подключаются через USB, но и к сетям WiFi и их окружению. Это делает их более уязвимыми для угроз, поскольку злоумышленники могут внедрить код-вымогателей как в камеру, так и на ПК, к которому она подключена. Затем хакеры могут держать в заложниках драгоценные фотографии и видео людей, пока пользователь не заплатит выкуп за их «освобождение», — продолжил исследователь безопасности в Check Point.

Поскольку протокол является стандартным и встроен в другие модели других производителей, это может повлиять на бесчисленное количество камер, а не только на камеры Canon.

Ниже приведен полный список камер Canon, подверженных данной уязвимости, а также ссылки на обновление прошивок:

- Canon EOS-1D X (Version 1.2.1 available)

- Canon EOS-1D X Mark II (Version 1.1.7 available)

- Canon EOS-1D C (Version 1.4.2 available)

- Canon EOS 5D Mark III (Version 1.3.6 available)

- Canon EOS 5D Mark IV (Version 1.2.1 available)

- Canon EOS 5DS (Version 1.1.3 available)

- Canon EOS 5DS R (Version 1.1.3 available)

- Canon EOS 6D (Version 1.1.9 available)

- Canon EOS 6D Mark II (Version 1.0.5 available)

- Canon EOS 7D Mark II (Version 1.1.3 available)

- Canon EOS 70D (Version 1.1.3 available)

- Canon EOS 77D / 9000D (Version 1.0.3 is available)

- Canon EOS 80D (Version 1.0.3 available)

- Canon EOS M10 (Version 1.1.1 available)

- Canon EOS M100 (Version 1.0.1 available)

- Canon EOS M2 (Version 1.0.4 available)

- Canon EOS M3 (Version 1.2.1 available)

- Canon EOS M5 (Version 1.0.2 available)

- Canon EOS M50 / Kiss M (Version 1.0.3 available)

- Canon EOS M6 (Version 1.0.1 available)

- Canon EOS M6 Mark II (Version 1.0.1 available)

- Canon EOS R (EOS R Firmware Update, Version 1.6.0)

- Canon EOS RP (EOS RP Firmware Version 1.4.0)

- Canon EOS Rebel SL2 / 200D / Kiss X9 (Version 1.0.3 available)

- Canon EOS Rebel SL3 / 250D / Kiss X10 (Version 1.0.2 available)

- Canon EOS Rebel T6 / 1300D / Kiss X80 (Version 1.1.1 available)

- Canon EOS Rebel T6i / 750D / Kiss X8i (Version 1.0.1 available)

- Canon EOS Rebel T6s / 760D / 8000D (Version 1.0.1 available)

- Canon EOS Rebel T7 / 2000D / Kiss X90 (Version 1.0.1 available)

- Canon EOS Rebel T7i / 800D / Kiss X9i (Version 1.0.2 available)

- Canon PowerShot G5 X Mark II (Firmware Update, Version 1.1.0)

- Canon PowerShot SX70 HS (Version 1.1.1 available)

- Canon PowerShot SX740 HS (Version 1.0.2 available)

Еще больше новостей и вдохновения в наших социальных сетях: Вконтакте, Facebook, Instagram и Telegram